“Chúng tôi đánh giá đây là lỗ hổng khá nghiêm trọng. Một thiết bị kết nối mạng khá phổ biến tại các doanh nghiệp có thể trở thành cửa ngõ để hacker xâm nhập vào mạng nội bộ, kéo theo nhiều nguy cơ về mất an toàn hệ thống, lộ lọt dữ liệu”, Nguyễn Mạnh Dũng, thành viên trẻ tuổi nhất của nhóm VCS sinh năm 2003 và tham gia Pwn2Own lần đầu tiên, cũng là người trực tiếp nghiên cứu và khai thác các lỗ hổng, cho biết. “Nhóm khá tự hào với lỗ hổng này, vì bề mặt tấn công được sử dụng không cần nhiều điều kiện đặc biệt, dễ tấn công diện rộng và mức độ nghiêm trọng do đó cũng cao hơn”.

ZDI đánh giá đây là một lỗ hổng khó và nghiêm trọng. Lỗ hổng cụ thể đang trong thời hạn 30 ngày “niêm phong”, được chuyển đến các nhà sản xuất thiết bị để xây dựng bản vá, trước khi được công khai. Quy trình này tương tự với tất cả các lỗ hổng mà ZDI ghi nhận qua Pwn2Own.

“Những người dùng, doanh nghiệp trực tiếp sử dụng những thiết bị này và cũng là nạn nhân của các vụ tấn công có thể xảy ra. Mục đích cuối cùng của việc tìm ra lỗ hổng là để cho các hãng thấy họ cũng đang có những nguy cơ, gián tiếp cải thiện mức độ bảo mật, an toàn cho người dùng”, Mạnh Dũng nói.

Một lỗ hổng nghiêm trọng khác và khó khai thác khác mà nhóm phát hiện ra là lỗ hổng trong camera an ninh TC-500 của Synology, nhóm kỹ sư VCS cho biết. Thiết bị này được bán phổ biến trên các sàn thương mại điện tử ở nhiều nước trong đó có Việt Nam, khiến cho hacker có thể chiếm quyền hệ thống và lén theo dõi thông qua camera.

Hướng tới những chiến thắng lớn hơn

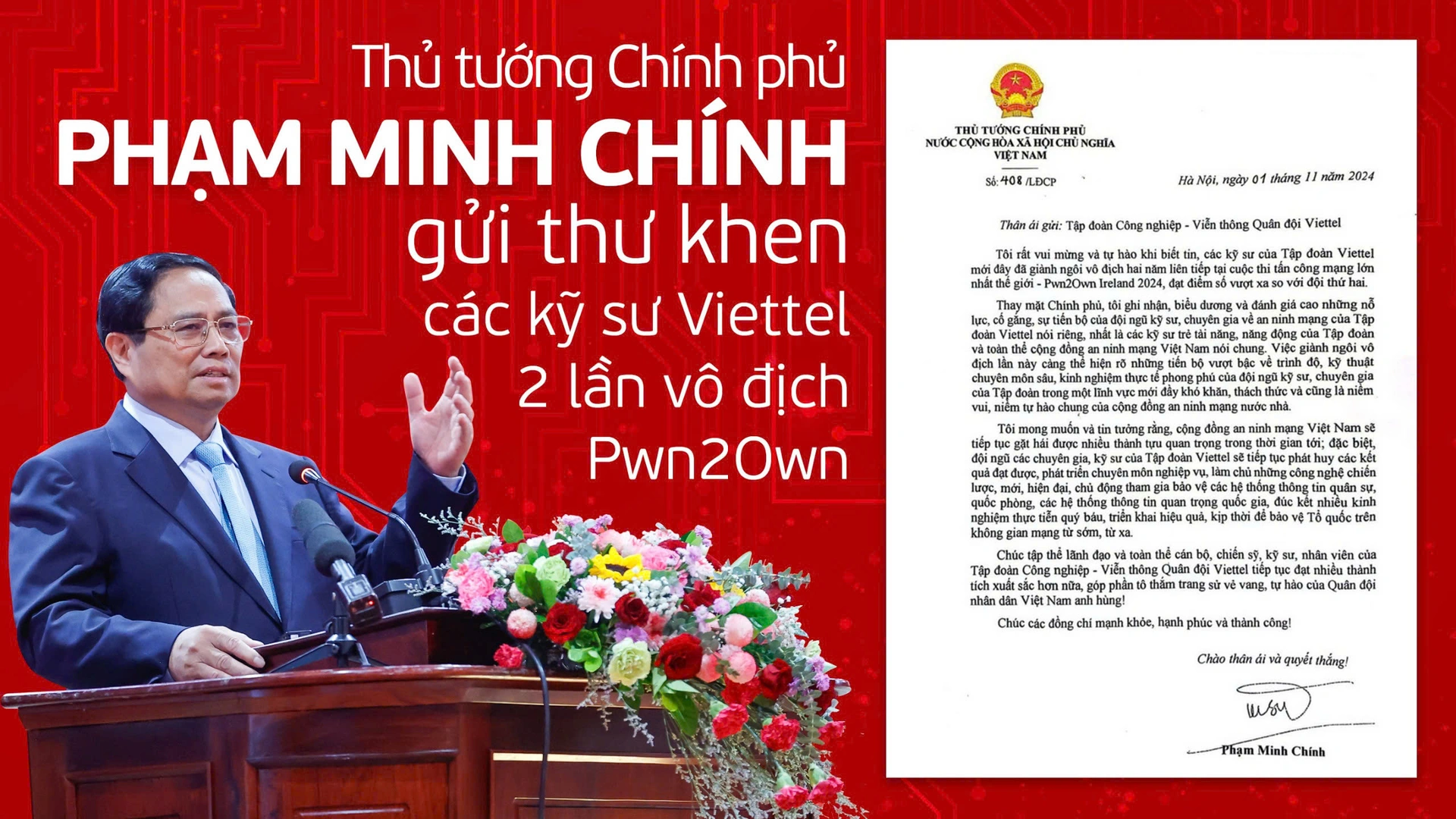

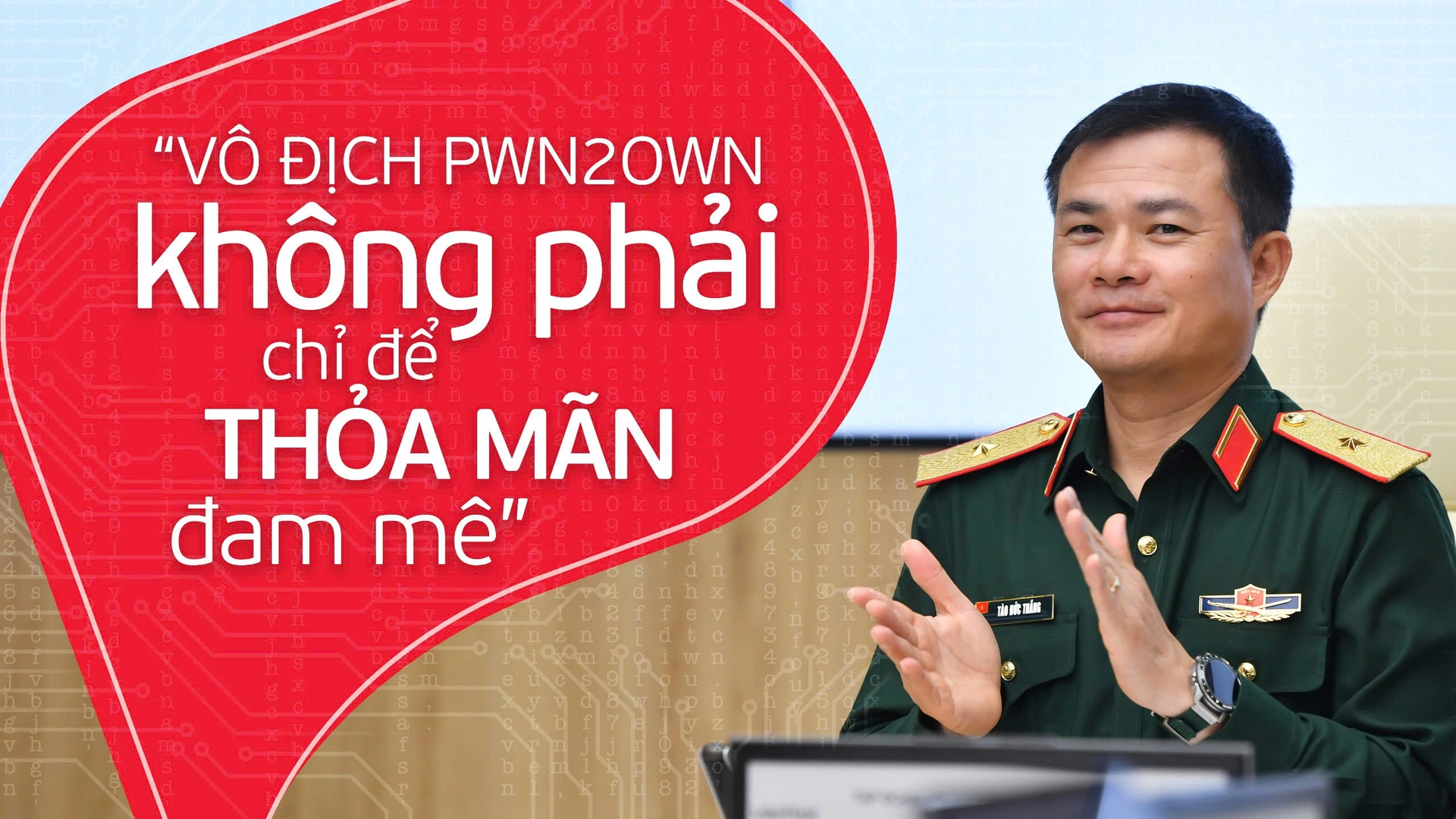

Toàn bộ các lỗ hổng zero-day đem về cho nhóm VCS chiến thắng chung cuộc tại Pwn2Own 2024 với 33 điểm, cách biệt lớn với đội đứng thứ hai đạt 17,25 điểm. Một năm trước, tại Pwn2Own 2023 diễn ra tại Vancouver, VCS cũng đạt kết quả tương tự khi chiến thắng với cách biệt điểm số gần gấp hai lần. Dù vậy, danh hiệu không phải mục đích của nhóm nghiên cứu.

“Những lỗ hổng VCS tìm ra sẽ đóng góp vào sự hoàn thiện hơn của các sản phẩm, thiết bị, giúp cho các thiết bị mới sẽ không chỉ cải tiến về mặt mặt tính năng, mà còn hoàn thiện về mặt bảo mật để người dùng có thể yên tâm rằng mọi hoạt động, dữ liệu của họ đang được xử lý một cách an toàn”, anh Nguyễn Xuân Hoàng, thành viên nhiều năm của nhóm VCS đã từng thi đấu trực tuyến giành ngôi vô địch 2023 và là người xây dựng kế hoạch tham gia thi đấu năm nay, cho biết.

“Chúng tôi nhìn nhận chiến thắng Pwn2Own không phải là đích đến, mà là một trong những kết quả của việc Viettel đầu tư cho một thế hệ trẻ có nền tảng và kỹ năng tốt, nhờ có điều kiện để nghiên cứu bảo mật. Có lẽ là không nhiều, hay có thể nói Viettel là công ty duy nhất ở Việt Nam đầu tư cho một nhóm toàn tâm toàn ý để nghiên cứu chuyên sâu”, anh Anh Huy chia sẻ.

“Một cách dễ hiểu, nghiên cứu bảo mật bắt đầu từ việc xác định và tìm hiểu về mục tiêu, sau đó tìm kiếm các lỗ hổng – đây cũng là phần mà nhóm đang làm để thi đấu P2O, và bước cuối cùng là tạo ra những sản phẩm dịch vụ từ lỗ hổng tìm được. Để tiếp tục phát triển, chúng tôi có dự định nghiên cứu sâu hơn ở bước thứ nhất và thứ ba, từ những việc như thiết bị được cấu thành như thế nào và những công nghệ mới nhất trong sản xuất thiết kế, đến việc đưa tri thức vào các sản phẩm, giải pháp bảo mật”.

Hoàng Nam